TCGが提供するTPM2.0の基本技術

- TPM1.2とTPM2.0の違いについて

- 信頼の基点(Root of Trust)の重要性

- TPM2.0チップの基本構成

- 階層

- 鍵について

- 復号/暗号化セッションの重要性

- TPM2.0を使用したソフトウェア開発

- Q&A

6.復号/暗号化セッションの重要性

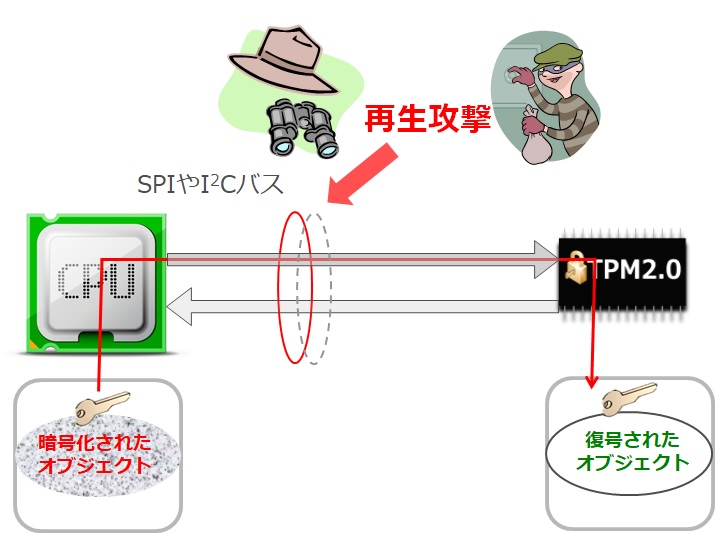

攻撃者が一番簡単にハッキングを行いやすいものの一つにバスのプローブ、簡単に言うとCPUのTPM間のSPIやI2Cバスの読み取りがあります。オブジェクトの転送を行う前に、オブジェクトは暗号化されていますが、これだけでは再生攻撃(リプレイアタック)が行われてしまいます。TPM2.0では、この再生攻撃を防止するための復号/暗号化セッションが仕様に記載されています。この設定は、TPM2.0の仕様の中でも非常に複雑ですが、必ず設定をしておくべき機能の一つになります。

*再生攻撃

オブジェクトなどをバスを使用して転送する場合、読み取り不可能にするために暗号化などの手段を使用しますが、再生攻撃は暗号化された状態のオブジェクトをそのまま盗難して、再度バス上に暗号化されたままのオブジェクトを送ることを言います。例えば、パスワードを暗号化してバス上を通過させると、それを盗難し、再度バスに送ることによりログインなどができてしまいます。